CTF write_up/Hack CTF

[Pwn] Gift

ws1004

2019. 10. 25. 11:48

문제를 실행 하면 아래와 같이 실행이 됩니다.

빨간 박스 한 부분이 입력 하는 부분 입니다.

보호 기법은 아래와 같습니다.

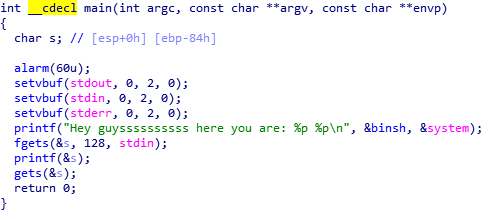

IDA 로 한번 열어 보겠습니다.

2개의 주소를 주는데 binsh 와 system 함수 주소를 줍니다.

여기서 binsh는 /bin/sh 의 문자열이 아닌 그냥 binsh라는 변수명을 가진 변수 입니다.

예상대로 아무런 값이 들어 있지 않습니다.

저 변수에 /bin/sh 문자열을 넣으면 될 것 같습니다.

필요한 주소는 일단 pr gadget 과 get plt 주소 입니다.

pr gadget 주소 :

빨간 박스 친 첫주소중 아무거나 쓰셔도 상관이 없습니다.

get plt 주소 :

이를 바탕으로 exploit 코드를 작성해 보겠습니다.

Flag : HackCTF{플래그_잘_받았지?_이게_내_선물이야!}