-

[Lord of SQL_injection] #9 vampire$ 웹 해킹 $/los.rubiya.kr 2019. 4. 5. 19:10

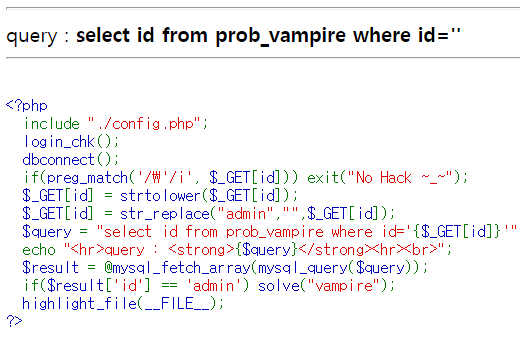

8번문제와 비교를 해봤을때 8번에서 언급한 대소문자 차이로 인한 우회법은 통하지 않을 것 같다..

strtolower로 인해서 모두 소문자가 되기 때문이다.

하지만 어디에나 취약점이 있는법 이번에 필터링 하는 함수명은 str_replace이다.

그렇다는 것은 admin 만 공백으로 치환한다는 것이기 때문에 다음과 같이 우회할수 있다.

?id=adadminmin 이다.

그 이유는 한 문자열당 필터링이 1번만 된다는것을 이용하는 것이다. adadminmin에서 필터링이 완료된 문자열은 가운데 admin을 제외한 겉부분의 admin 이다.

그래서 우회가 가능한 것이다.

'$ 웹 해킹 $ > los.rubiya.kr' 카테고리의 다른 글

[Lord of SQL_injection] #11 golem (0) 2019.04.05 [Lord of SQL_injection] #10 skeleton (0) 2019.04.05 [Lord of SQL_injection] #8 troll (0) 2019.04.05 [Lord of SQL_injection] #7 orge (0) 2019.04.05 [Lord of SQL_injection] #6 darkelf (0) 2019.04.05