-

[Misc] MIDI2CTF write_up/Affinity CTF 2019 2019. 9. 11. 23:35

MIIDI2는 MIDI1과 같은 파일인것 같아 보입니다. 매우 유사하네요!

아래쪽으로 내려보면 /keyfile 을 주고 받은 것을 확인 할 수 있습니다.

해당 keyfile을 NetworkMiner에서 추출 해보겠습니다.

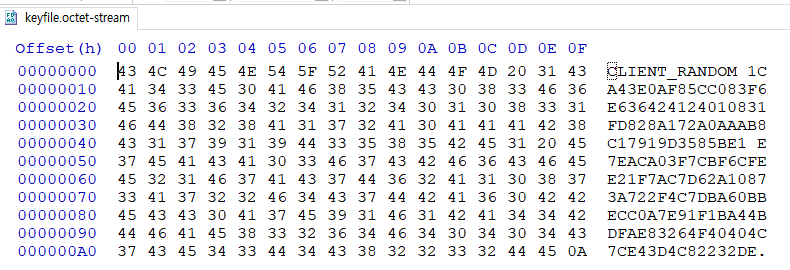

내용을 확인해 보면 다음과 같습니다.

SSL Key값이 들어있습니다.

뭔지 모르겠어서 확인해 봤는데 SSL 관련해서 암호화 된 패킷이였던 것입니다.

그래서 와이어샤크의 기본 기능인 SSL 카테고리에 KEY값을 넣고 복호화 시킨 값들을 확인해 보겠습니다.

Edit -> Preferences -> Protocols -> SSL 에서 다음과 같이 키를 넣어 줍니다.

패킷을 한번 확인해 보면 다음과 같이 앞에선 없었던 HTTP2 프로토콜이 보입니다.

그리고 0xFFFFFF_0x20.midi 파일을 주고 받은거로 보이면서 DATA[1]이 있는걸 보면 데이터가 여기에 있을 것 같습니다.

값을 추출해보겠습니다.

소리는 아무 소리가 안들리네요!..

Audacity 를 이용해서 열어보면 다음과 같습니다.

이런식의 값이 나오는데 좀 보기 쉽도록 옥타브 1개를 내려보면 다음과 같습니다.

이제 flag를 구해볼껀데 방식은 이렇습니다.

7개의 칸만을 이용해서 값을 만들어보면 1000001이 됩니다.

1000001 => A입니다.

이렇게 전부 바꿔보면 다음과 같습니다!

Flag : AFFCTF{3s0t3r1c_l4ngs_4r3_Fun}

'CTF write_up > Affinity CTF 2019' 카테고리의 다른 글

[Forensic] Man In the Middle (0) 2019.09.11 [Forensic] Reflection (0) 2019.09.11 [Misc] 1so2nd3er_machine (0) 2019.09.11 [Misc] MIDI1 (0) 2019.09.11 [Misc] Sanity Check (0) 2019.09.11