-

[Reversing] BabyMIPSCTF write_up/Hack CTF 2019. 4. 1. 13:03

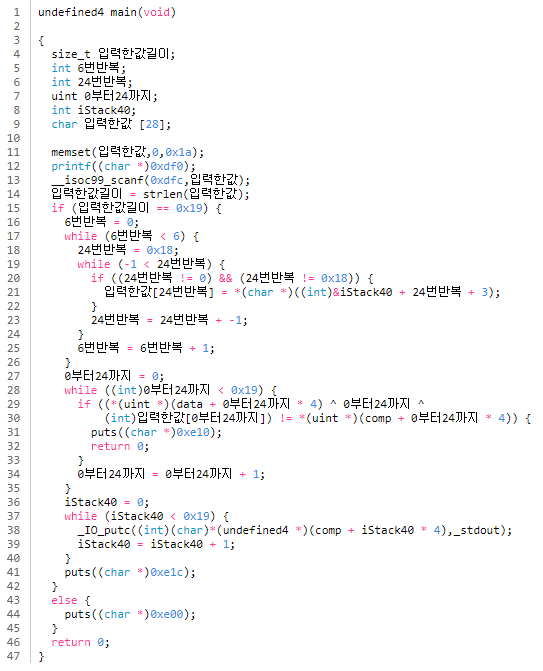

파일을 기드라로 열어보면 다음과 같습니다.

main함수의 변수들을 보기 쉽게 바꾸어 보았습니다.

이렇게 바꿔보니 iStack40 , comp, data 이 3개의 값이 뭔지를 모르겟어서 변수 명을 살펴 보니

comp 와 data는 값이 있었습니다.

위의 데이터를 가지고 27번 부터 35번줄까지 코드를 좀 보면

data의 0번인덱스 ^ 인덱스번호 ^ 입력한값 == comp의 값 과 같아야 합니다.

계산을 해보면 일단 data의 인덱스와 인덱스 번호와 일단 xor를 하겠습니다.

결과물 :

결과값과 ^ 입력한값 == comp를 계산해 보겠습니다.

결과물 :

hex값을 되돌려 보면 다음과 같습니다.

Flag 값이 좀 이상하지만 앞부분을 뒤로 넘기면 Flag 값이 나옵니다.

Flag : HackCTF{3asy_m1ps_r1ght?}

'CTF write_up > Hack CTF' 카테고리의 다른 글

[Forensics] Let'S get it ! Booboobooboo (0) 2019.04.01 [Forensics] Secret Document (0) 2019.04.01 [Reversing] Static (0) 2019.04.01 [Reversing] Strncmp (0) 2019.03.31 [Misc] DnF (0) 2019.03.29