-

[SUA CTF][Forensic] Forensic2CTF write_up/기타 CTF 2019. 7. 22. 17:50

문제를 한번 확인해 보겠습니다.

직소 사진이 하나 있습니다.

문제가 무서워서.. 마음이..(쓰읍)

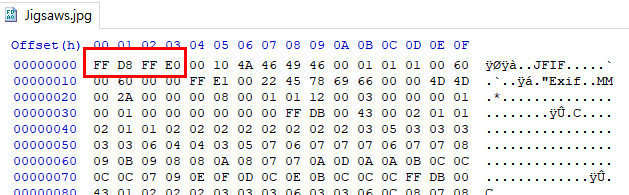

HxD로 시그니처를 한번 확인해 보겠습니다.

Footer signature인 FF D9를 찾아보겠습니다.

Footer signatrue 뒤에 문자열들이 더 있습니다.

password helloSUA 라고 문자열이 있고 그뒤에 PK 로 시작하는 zip 파일도 보이는것 같습니다.

직접 카빙하기 무리가 있기 때문에 foremost 를 이용해서 카빙을 해보겠습니다.

jpg 2개와 zip 하나를 추출했습니다.

비번이 걸려있습니다.

비번은 아까 helloSUA라고 얻었습니다.

gameover.PNG 와 KEY.txt가 나왔습니다.

KEY.txt 파일을 열어보면 다음과 같습니다.

해당문제를 1년이 지난 지금 봤습니다. 게싱을 잘못해서 여기까지가 문제의 끝인지 아닌지를 알수가 없습니다..혹시 이문제 풀이를 알고 계신분은 저에게 연락 부탁드립니다..!직접 알아보니 해당 KEY값이 FLAG라고 이야기 하셨습니다.!

Clear!!

'CTF write_up > 기타 CTF' 카테고리의 다른 글

[SUA CTF][Reversing] 2nd_taxi (0) 2019.07.27 [SUA CTF][Reversing] 1st_encoding (0) 2019.07.27 [SUA CTF][Forensic] Forensic1 (0) 2019.07.22 [2019 DIMI CTF Quals][WebHacking] simple xss (0) 2019.07.15 [2019 DIMI CTF Quals][WebHacking] simple sqli (0) 2019.07.15